Por un escritor de hombre misterioso

La gente cifra fuertemente sus comunicaciones y los gobiernos no pueden acceder a ellas. ¿Es algo malo?

eBook Informática Jurídica by Editorial Universidad Técnica del Norte UTN - Issuu

Explorando Diferentes Métodos De Perfección Para Gravámenes Mecánicos - FasterCapital

Criptografía: Algoritmos de clave simétrico y asimétrico explicados

Cuáles son los tipos de Web (oscura, profunda, superficial y clara)?

1tU1wnJ

REVISTA NARRATIVAS NÚMERO 21 by PABLO LORENTE - Issuu

Criptografía: Algoritmos de clave simétrico y asimétrico explicados

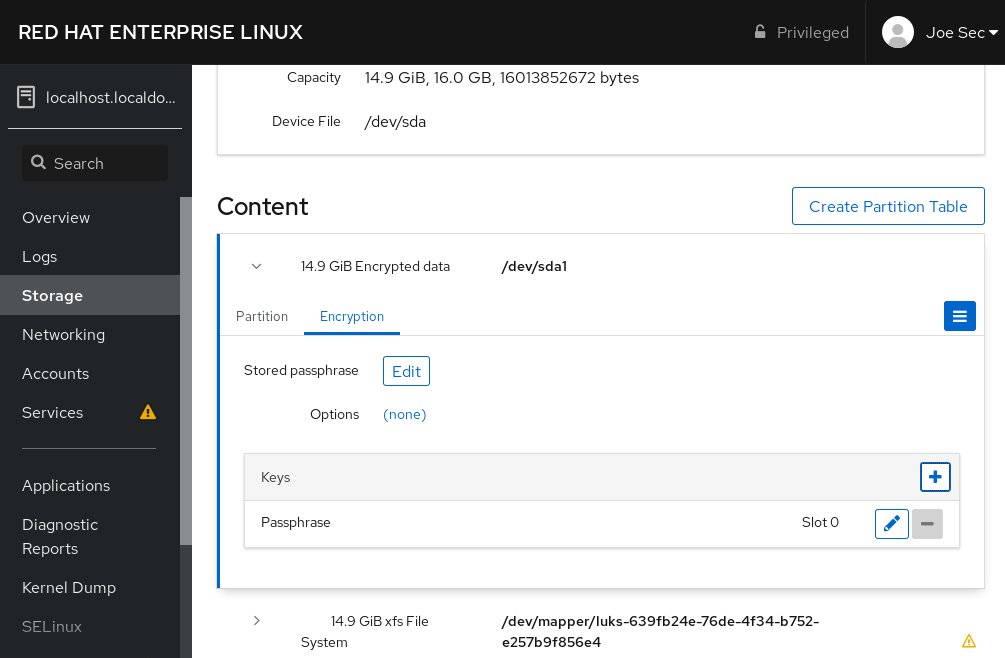

Endurecimiento de la seguridad Red Hat Enterprise Linux 8

Las artes escénicas. Guía de oficios by AECID PUBLICACIONES - Issuu

PDF) Un método para aumentar la seguridad de la información en las redes TCP/IP, usando tarjetas inteligentes

Atalanta vol. 10, n.º 2, 2022 by Atalanta. Revista de las Letras Barrocas - Issuu

SUKt8p