Por un escritor de hombre misterioso

Investigadores han logrado que los Echo se hackeen a si mismos, y así tomar control de dispositivos conectados en casa y hacer compras.

Así es como la Policía rastreará a criminales que utilicen criptomonedas

Cuál ha sido el hacker más peligroso que se conoce? - Quora

Hackear cuentas facilmente con Hacker de Cuenta v2

Hackeo del router: qué es y cómo evitarlo

Le puede servir! Diez síntomas de un posible hackeo a sus cuentas

:quality(70)/cloudfront-us-east-1.images.arcpublishing.com/prisaradioco/N2WN547LG5FWHFIYZS2SQBIJNQ.jpg)

Estos son los ataques cibernéticos más comunes en el sector financiero y cómo evitarlos

Como Hackear Whatsapp Sin Ninguna app gratis - Hackear Whatsapp 2024 (Nuevo) ZAjed5

5 formas que utilizan para robar datos de tarjetas de crédito

Pasaje a la luna: Antología de novelas cortas : Saeda, Txaber: : Libros

Revista de Estudios de Juventud 125. Violencia de género en la juventud by Instituto de la Juventud de España - Issuu

Ransomware', criptomonedas, compromisos a la cadena de suministro o IoT: 7 expertos comparten sus predicciones sobre los ciberataques que más se verán en 2022

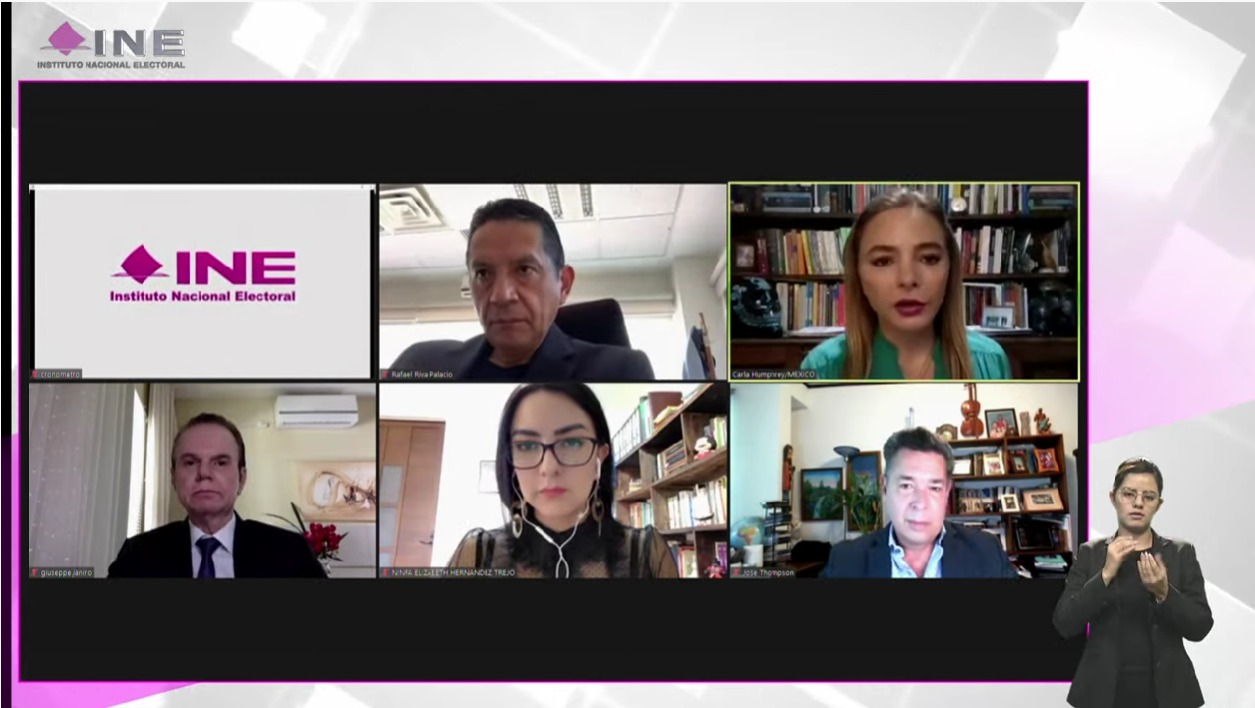

Versión estenográfica de la Sesión 1. El voto electrónico. modalidades de su aplicación, en el marco del Foro Voto Electrónico: posibilidades y desafíos para su instrumentación en México - Central Electoral

Alexa vs Alexa demuestra cómo pueden hackear tu dispositivo inteligente y escuchar todo lo que dices

No se asusten todavía: Aún hay más, mucho más por venir, que estos modelos de Inteligencia Artificial aún son solo niños - Zenda

Hackers: ¿héroes o villanos? - Ethic : Ethic